AppGuard®(アップガード)とは?

AppGuard®は株式会社 Blue Planet-works 社が提供する革新的かつ

特許取得済みの次世代型セキュリティソリューションです。

動画提供元:株式会社 AppGuard Marketing

https://www.appguard-m.com

システムの正しい動作と機能を護ります

-

AppGuard®は、米政府機関で20年以上破られたことがないセキュリティ技術を備えています。

-

AppGuard®は、ファイルスキャンの必要性がなく、わずか1MBの超軽量な防御エンジンによる高速動作にてPCのシステム負荷を格段に軽減します。

-

AppGuard®は、定義ファイルのアップデートが不要です。誤検知インシデントが無く(照合動作ではないため)、システム運用業務負荷を軽減できます。また、インストール直後の初回通信以降はオフライン(スタンドアローン)環境でも動作可能です。

AppGuard®(アップガード)の実績

-

米国政府機関において18年以上破られたことがない利用実績があり、過去3年連続でGSN(Global Security News)Homeland Security Award を受賞しています。

-

アメリカ陸軍のNETCOM (The U.S. Army Network Enterprise Technology Command/米国陸軍通信技術司令部)よりCertificate of Networthiness (CoN) (※1)の認証を取得しています。

AppGuard®(アップガード)のコアテクノロジー

AppGuard®はIsolation Technologyで未知や既知に関係なくマルウェアの不正な行為を

プロセスレベルで監視・攻撃の段階で阻止します。

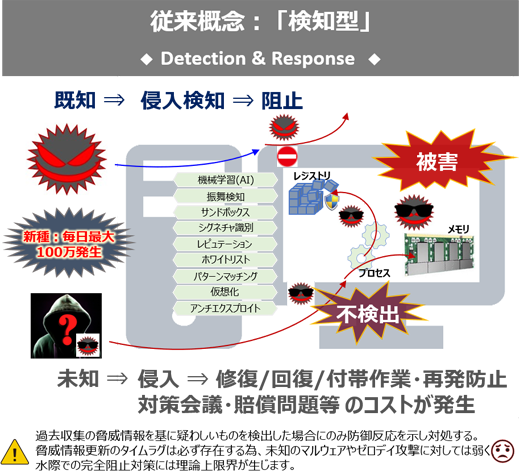

従来の「検知型」マルウェア対策製品とは設計思想が異なる、『 OSプロテクト型 』という新概念。

Isolation Technology(OSプロテクト型)とは・・・?

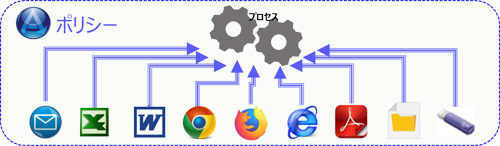

システムプロセスの動作範囲を限定し(ポリシーのカスタマイズ設定による規定)、システムの通常動作は邪魔することなく、規定の動きから外れたポリシー違反の挙動のみをプロセスレベルで未然に阻止し、『例え未知のマルウェアに入られていても不正行為自体は絶対させない』というコンセプトの技術です。

Isolation:隔離

感染リスク度に関わらず(信頼されるアプリであっても)、ガーデッド(※2アプリケーションの起動においては感染リスクの可能性が有る前提で、アプリ起動場所の限定(ディレクトリ)及びプロセス動作範囲をポリシーで限定し、アプリ起動段階にて隔離を行います。

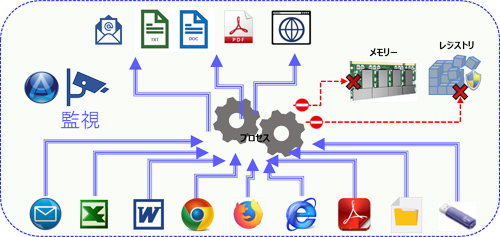

隔離されたアプリケーションは常に監視対象下に置かれます。OS制御上の正常な挙動は実行を許可します(可用性)。不正なプロセス・メモリへのアクセス及び書き込み、重要なOSコンポーネント(システムフォルダ・レジストリキー)への不正改ざん行為等、システムへの改変挙動はポリシー違反の動作であるため、その発生時点において完全遮断・阻止します。

Inheritance:防御ポリシー自動継承

また親プロセスから起動され派生する子プロセスへも、設定ポリシーは永続的に自動継承し、子プロセスを隔離するため、ホワイトリストのように膨大な量のポリシーを事前に定義する必要性がなく、超軽量のエージェントで、システム機能の健全性を堅牢に維持します。

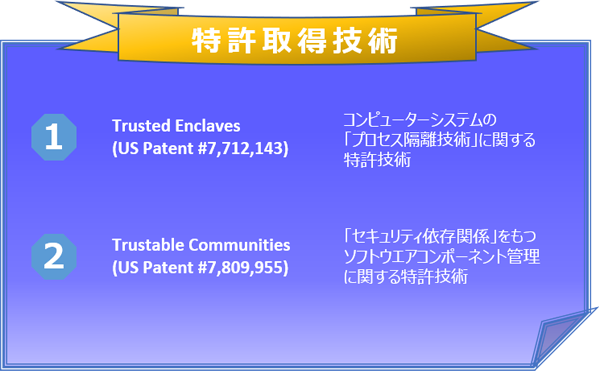

AppGuard®(アップガード)の特許技術

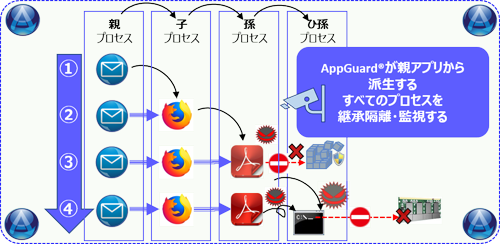

Isolation技術は、『Trusted Enclaves』(特許取得済)技術がベースになっており、 (Blue Planet-works社の米国子会社AppGuard LLC社が保有)アプリケーションから派生するすべてのプロセス動作を監視(Isolation)します。

-

Isolation技術は、物理的にファイルを隔離するわけではありません。

プロセスの発生元(アプリケーション)から子プロセスの派生経過において、どのように展開されてきているのか、その一連の挙動を監視しています。

このため、派生するプロセスの因果関係を把握することが出来ます。 -

動的環境下においてシステムに有害なプロセス動作か否かの判断ができます。派生する『子プロセス』をトラッキングすると共に、派生する『子プロセス』には派生元の『親』に設定されているポリシー(ルール)が自動継承されていきます。

AppGuard®(アップガード)導入による業務改善

-

ユーザー負担の軽減

超軽量エンジンによる瞬時防御活動に変わり、従来製品における定期的なファイルスキャン及び定義ファイル更新等がいずれも不要(※3)であるため、マルウェア対策におけるユーザーの定常運用負荷を大幅に軽減します。

- → ユーザーの端末システムに対する不満の軽減が見込めます。

- → 不在時スキャン実行等の業務減少、消費電力の低減も見込めます。

-

(マルウェア対策に限り)セキュリティ教育負担の軽減

OJTにおけるユーザーのセキュリティ脅威認知(習熟)度の差異に関係なく、どのようなオペレーション(端末操作)に対しても、システム(端末)側でマルウェア対策セキュリティ品質を一律に向上させます。

- → 巧妙な技術的脅威(※4)による被害を回避します。

- → 脅威不安の解消、脅威対策教育コストの軽減、本業務への集中、生産性向上の一助となり得ます。

-

セキュリティ対策負担の軽減

100%安全なセキュリティ対策組織を目指すために過剰導入されていた、複数のセキュリティ対策製品(アプライアンス、ソフトウェア)の維持費及びその運用管理工数を削減していくことも可能です。

マルウェア誤検知インシデントが無くなり、報告関連業務を軽減します。- → 情報システム部門の運用業務負荷及びコストの軽減が見込めます。

-

PC環境の再統制

資産管理ソフト導入及びOSのグループポリシー運用などPC環境統制に余力を割き難い中小企業様においては、AppGuard®の導入機会を活用し、セキュリティの向上及びPC内部環境の再統制を図ることも可能です。

(ポリシー設定により業務PCのカスタマイズ性に制限をかけられます。)- → 不必要なアプリケーションの排除、セキュリティホールの低減、 機密性の強化が見込めます

- → 情報システム部門の運用業務負荷の軽減が見込めます。

-

サイバーセキュリティ経営(※5)におけるリスクの軽減

2017年5月~猛威を振るい経営部門の頭を悩ませたランサムウェアは、亜種のように形を変え、依然その脅威は続いています。この業務影響甚大なマルウェアによる脅威に怯えない組織・業務環境の整備が見込めます。

- → 情報漏洩損害対策コストの低減、組織機密情報の完全性強化、社会的信用失墜のリスク回避が見込めます。

製品ラインナップ

-

システム管理者様がWEB管理コンソール(AGMC/クラウド)上においてポリシー設定・エージェント作成・運用管理を実施し、クラウド上で作成したエージェントをユーザー職員へ提供するタイプの商品になります。

集中管理体制が必要とされる企業・組織に推奨の商品です。

(オンプレ導入型もございます。) -

エージェントをインストールしたユーザー様が各位において、ポリシー管理を実施するタイプの商品になります。

(統制する必要性が少なく、専任システム管理者がご不在の企業・組織に推奨の商品です。)

「AppGuard®」テクノロジーは、従来のセキュリティ・ソフトウエアに比べ、必要なデバイス・リソースが低く且つ高速に動作し、幅広い分野での応用が可能です。PC/サーバー等のエンドポイントはもとより、定義ファイルを必要とせずに(頻繁なアップデートも無く)防御できるという特性によりIoT、コネクテッド自動車、スマートフォンへの応用が可能です。

(2018年より、「AppGuard®」プラットフォームをベースとしたセキュリティ製品をBlue Planet-works社より順次リリース予定です。)

AppGuard®(アップガード)の機能まとめ

-

プロセス・レベルで

不正な行為を未然に阻止

特許:「プロセス隔離技術」 -

ゼロデイ攻撃、ファイルレス、

未知/既知の概念に

捉われない -

誤検知なし

(照合検知動作では無い) -

ネットワーク非接続環境

(スタンドアローン)で

動作可能 (常時接続不要) -

定義ファイルの概念無し

定期アップデートが不要 -

わずか1MBの超軽量な

防御エンジンで高速動作 -

ファイルスキャンが不要

(システム負荷の極小化) -

特許:「ポリシー自動継承」

継続的なポリシーチューニング

が不要 -

保守・運用

トータルコストの削減

(管理業務負荷軽減) -

あらゆるプラットフォームへ

(2018年より随時対応)

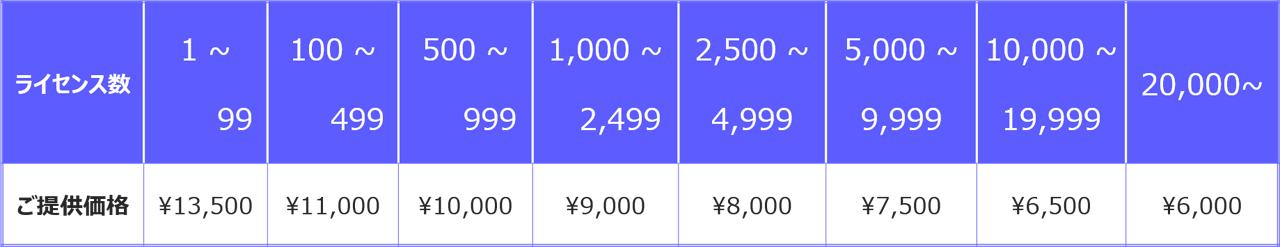

AppGuard®ライセンス価格例(標準型:一般体系)

脚注

- ※1

- CoN認証は「AppGuard®」が米国陸軍並びにアメリカ国防省の高水準なセキュリティ・スタンダードを満たしたことを示します。

- ※2

- AppGuard®ではコンテナ化(隔離)対象の(ハイリスクな)アプリケーションをGuarded(ガーデッド)アプリケーションと呼びます。

世間一般的なPCにおいて利用頻度の高いアプリケーション(デファクトスタンダード)であり、その脆弱性をついて攻撃に利用される可能性の高いアプリをGuarded(ガーデッド)対象としています。

一例)■ ブラウザ (Internet Explorer,Edge,Firefox, etc)

■ MS Office (Outlook,Word,Excel,etc)

■ Windows ツール (コマンドプロンプト,PowerShell,etc)

■ Adobe Reader

■ Java - ※3

- エンタープライズ版(クラウド)ではPCにインストールしたAppGuard®エージェントの防御実行ログをクラウドサーバーへ送信(ボトムアップ)する仕組みがあり、このログ送信機能(クラウド側ポリシー操作にて内容の詳細設定は変更可能)を実施する場合はインターネット接続通信環境が『必要』になります。

またクラウド(アップガードマネージメントコンソール/AGMC)側でポリシーを変更された際、PCにインストールしているAppGuard®エージェントへ変更ポリシーを適用させる場合には、インターネット接続通信環境が『必要』になります。 - ※4

- マルウェア、フィッシング詐欺、標的型メール、クロスサイト スクリプティング、バッファオーバーフロー攻撃、Dos攻撃、不正アクセスポートスキャン、ゼロデイ攻撃、総当たり攻撃など。

近年の脅威に関する最新情報はIPA(情報処理推進機構)の『情報セキュリティ10大脅威 2018』をご参照願います。

情報処理推進機構『情報セキュリティ10大脅威 2018』

https://www.ipa.go.jp/security/vuln/10threats2018.html - ※5

- サイバーセキュリティ経営:経済産業省サイバーセキュリティ経営ガイドラインをご参照願います。

経済産業省サイバーセキュリティ経営ガイドラインの概要

http://www.meti.go.jp/policy/netsecurity/mng_guide.html

販売パートナー

AppGuard®の各種資料(ホワイトペーパー・データシート)請求及び製品に関するお問い合わせ、お見積もり、等

ご要望の方は【 >> お問い合わせ 】よりお気軽にご連絡ください。

(土日・祝祭日跨ぎなどの場合はお時間を頂戴することもございますが、予めご了承願います。)

ご希望の方へはセミナーのご紹介もさせていただいております。

※記載されている会社名、製品名及びサービス名は各社の商標または登録商標です。

※イメージ画像引用元【Pixabay】 https://pixabay.com/ja/

経営部門・経理部門・総務部門(情報漏洩防止)、情報システム部門(セキュリティ運用負荷軽減)、

お客様相談センター(個人情報保護)など責任者の皆様方は必見です!